Sertifikat HTTPS dan SSL: Jadikan Situs Web Anda Aman (dan Mengapa Harus)

Mobile Pribadi Keamanan Unggulan / / March 17, 2020

Terakhir diperbarui saat

Apa pun jenis bisnis atau layanan online yang Anda jalankan, Anda perlu memastikan data pribadi aman dengan HTTPS dan sertifikat SSL. Ini panduan lengkap kami.

Ketika mengirim informasi pribadi melalui Internet — baik itu informasi kontak, kredensial login, informasi akun, informasi lokasi atau hal lain yang mungkin disalahgunakan — masyarakat pada umumnya paranoid tentang peretas dan identitas pencuri. Dan memang seharusnya begitu. Ketakutan bahwa informasi Anda mungkin dicuri, dirusak, atau disalahgunakan, jauh dari irasional. Berita utama tentang kebocoran dan pelanggaran keamanan selama beberapa dekade terakhir membuktikannya. Namun terlepas dari ketakutan ini, orang-orang tetap melakukan perbankan, berbelanja, membuat jurnal, berkencan, bersosialisasi, dan bisnis pribadi dan profesional lainnya di web. Dan ada satu hal kecil yang memberi mereka kepercayaan diri untuk melakukan ini. Saya akan menunjukkan kepada Anda:

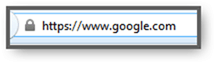

Meskipun tidak semuanya mengerti cara kerjanya, gembok kecil di bilah alamat memberi sinyal kepada pengguna web bahwa mereka memiliki koneksi tepercaya ke situs web yang sah. Jika pengunjung tidak melihatnya di bilah alamat saat mereka membuka situs web Anda, Anda tidak akan — dan tidak boleh — mendapatkan bisnis mereka.

Untuk mendapatkan gembok bilah alamat kecil itu untuk situs web Anda, Anda memerlukan sertifikat SSL. Bagaimana Anda mendapatkannya? Baca terus untuk mengetahui.

Garis Besar Artikel:

- Apa itu SSL / TLS?

- Bagaimana Cara Menggunakan HTTPS?

- Apa itu Sertifikat SSL dan Bagaimana Saya Mendapatkannya?

- Panduan Belanja Sertifikat SSL

- Otoritas Sertifikat

- Validasi Domain vs. Validasi Diperpanjang

- SSL bersama vs. SSL pribadi

- Segel Percaya

- Sertifikat SSL wildcard

- Garansi

- Sertifikat SSL Gratis dan Sertifikat SSL yang Ditandatangani Sendiri

- Menginstal Sertifikat SSL

- Pro dan Kontra HTTPS

Apa itu SSL / TLS?

Di web, data ditransfer menggunakan Hypertext Transfer Protocol. Itu sebabnya semua URL halaman web memiliki " http://” atau "https://" di depan mereka.

Apa perbedaan antara http dan https? S ekstra kecil itu memiliki implikasi besar: Keamanan.

Biarkan saya jelaskan.

HTTP adalah "bahasa" yang digunakan komputer Anda dan server untuk saling berbicara. Bahasa ini dipahami secara universal, yang nyaman, tetapi juga memiliki kelemahan. Saat data dilewatkan antara Anda dan server melalui Internet, ia akan berhenti beberapa saat sebelum mencapai tujuan akhirnya. Ini menimbulkan tiga risiko besar:

Seseorang itu mungkin menguping pada percakapan Anda (semacam penyadapan digital).

Seseorang itu mungkin menirukan satu (atau keduanya) dari pihak di kedua ujung.

Seseorang itu mungkin mengutak-atik dengan pesan yang ditransfer.

Peretas dan brengsek menggunakan kombinasi di atas untuk sejumlah penipuan dan pencurian, termasuk tipuan phishing, serangan manusia-di-tengah, dan iklan kuno yang bagus. Serangan berbahaya dapat sesederhana mengendus kredensial Facebook dengan mencegat cookie yang tidak terenkripsi (menguping), atau mereka bisa lebih canggih. Misalnya, Anda dapat berpikir Anda memberi tahu bank Anda: "Harap transfer $ 100 ke ISP saya," tetapi seseorang di tengahnya dapat mengubah pesan untuk dibaca: $100semua uang saya untuk ISP sayaPeggy di Siberia”(Gangguan data dan peniruan identitas).

Jadi, itulah masalah dengan HTTP. Untuk mengatasi masalah tersebut, HTTP dapat dilapisi dengan protokol keamanan, menghasilkan HTTP Secure (HTTPS). Paling umum, S dalam HTTPS disediakan oleh protokol Secure Sockets Layer (SSL) atau protokol Transport Layer Security (TLS) yang lebih baru. Saat digunakan, HTTPS menawarkan dua arah enkripsi (untuk mencegah menguping), serverautentikasi (untuk mencegah peniruan) dan otentikasi pesan (untuk mencegah gangguan data).

Cara Menggunakan HTTPS

Seperti bahasa lisan, HTTPS hanya berfungsi jika kedua pihak memilih untuk mengucapkannya. Di sisi klien, pilihan untuk menggunakan HTTPS dapat dilakukan dengan mengetikkan “https” ke bilah alamat browser sebelum URL (mis., Alih-alih mengetik http://www.facebook.com, Tipe https://www.facebook.com), atau dengan memasang ekstensi yang secara otomatis memaksa HTTPS, seperti HTTPS Everywhere for Firefox dan Chrome. Saat peramban web Anda menggunakan HTTPS, Anda akan melihat ikon gembok, bilah peramban hijau, jempol ke atas atau tanda meyakinkan lain bahwa koneksi Anda dengan server aman.

Namun, untuk menggunakan HTTPS, server web harus mendukungnya. Jika Anda seorang webmaster dan Anda ingin menawarkan HTTPS kepada pengunjung web Anda, maka Anda memerlukan Sertifikat SSL atau Sertifikat TLS. Bagaimana Anda mendapatkan Sertifikat SSL atau TLS? Teruslah membaca.

Bacaan lebih lanjut: Beberapa aplikasi web populer memungkinkan Anda memilih HTTPS dalam pengaturan pengguna Anda. Baca artikel kami di Facebook, Gmail, dan Indonesia.

Apa itu Sertifikat SSL dan Bagaimana Saya Mendapatkannya?

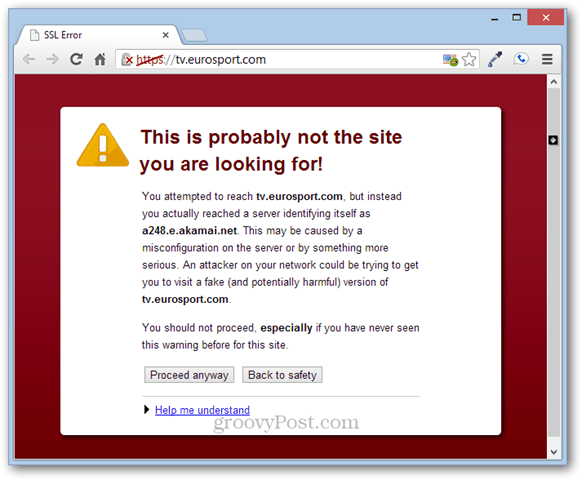

Untuk menggunakan HTTPS, server web Anda harus memiliki sertifikat SSL atau sertifikat TLS yang diinstal. Sertifikat SSL / TLS adalah semacam ID foto seperti untuk situs web Anda. Ketika browser menggunakan HTTPS mengakses halaman web Anda, itu akan melakukan "jabat tangan," di mana komputer klien meminta sertifikat SSL. Sertifikat SSL kemudian divalidasi oleh otoritas sertifikat tepercaya (CA), yang memverifikasi bahwa server adalah yang dikatakannya. Jika semuanya memeriksa, pengunjung web Anda mendapat tanda centang hijau yang meyakinkan atau ikon kunci. Jika terjadi kesalahan, mereka akan mendapat peringatan dari browser web, yang menyatakan bahwa identitas server tidak dapat dikonfirmasi.

Berbelanja untuk Sertifikat SSL

Ketika datang untuk menginstal sertifikat SSL di situs web Anda, ada banyak parameter untuk diputuskan. Mari kita membahas yang paling penting:

Otoritas Sertifikat

Otoritas sertifikat (CA) adalah perusahaan yang mengeluarkan sertifikat SSL Anda dan adalah yang akan memvalidasi sertifikat Anda setiap kali pengunjung datang ke situs web Anda. Sementara setiap penyedia sertifikat SSL akan bersaing dalam hal harga dan fitur, hal nomor satu yang perlu dipertimbangkan saat pemeriksaan otoritas sertifikat adalah apakah mereka memiliki sertifikat yang sudah diinstal sebelumnya di web paling populer browser. Jika otoritas sertifikat yang mengeluarkan sertifikat SSL Anda tidak ada dalam daftar itu, maka pengguna akan diminta dengan peringatan bahwa sertifikat keamanan situs tidak dipercaya. Tentu saja, ini tidak berarti bahwa situs web Anda tidak sah — itu hanya berarti CA Anda tidak ada dalam daftar (belum). Ini adalah masalah karena sebagian besar pengguna tidak akan repot-repot membaca peringatan atau meneliti CA yang tidak dikenal. Mereka mungkin akan mengklik saja.

Untungnya, daftar CA yang sudah diinstal pada browser utama cukup besar. Ini mencakup beberapa nama merek besar serta CA yang kurang dikenal dan lebih terjangkau. Nama rumah tangga termasuk Verisign, Ayo ayah, Comodo, Thawte, Geotrust, dan Mempercayakan.

Anda juga dapat melihat di pengaturan browser Anda sendiri untuk melihat otoritas sertifikat mana yang sudah diinstal sebelumnya.

- Untuk Chrome, buka Pengaturan -> Tampilkan pengaturan lanjutan... -> Kelola Sertifikat.

- Untuk Firefox, lakukan Opsi -> Tingkat Lanjut -> Lihat Sertifikat.

- Untuk IE, Opsi Internet -> Konten -> Sertifikat.

- Untuk Safari, masuk ke Finder dan pilih Go -> Utilities -> KeyChain Access dan klik System.

Untuk referensi cepat, lihat utas ini, yang mencantumkan sertifikat SSL yang dapat diterima untuk Google Checkout.

Validasi Domain vs. Validasi Diperpanjang

| Waktu Penerbitan Khas | Biaya | Bilah Alamat | |

| Validasi Domain |

Hampir Seketika | Rendah | HTTPS normal (ikon gembok) |

| Validasi Organisasi | Beberapa hari | Pertengahan | HTTPS normal (ikon gembok) |

| Validasi Diperpanjang | Seminggu atau lebih | Tinggi | Bilah alamat hijau, info verifikasi ID perusahaan |

Sertifikat SSL dimaksudkan untuk membuktikan identitas situs web tempat Anda mengirim informasi. Untuk memastikan bahwa orang tidak mengambil sertifikat SSL palsu untuk domain yang tidak mereka kontrol dengan benar, a otoritas sertifikat akan memvalidasi bahwa orang yang meminta sertifikat memang pemilik domain tersebut nama. Biasanya, ini dilakukan melalui email cepat atau validasi panggilan telepon, mirip dengan ketika situs web mengirimi Anda email dengan tautan konfirmasi akun. Ini disebut a domain divalidasi Sertifikat SSL. Manfaatnya adalah memungkinkan sertifikat SSL dikeluarkan segera. Anda mungkin bisa pergi dan mendapatkan sertifikat SSL yang divalidasi domain dalam waktu kurang dari yang Anda perlukan untuk membaca posting blog ini. Dengan sertifikat SSL yang divalidasi domain, Anda mendapatkan gembok dan kemampuan untuk mengenkripsi lalu lintas situs web Anda.

Keuntungan dari sertifikat SSL yang divalidasi domain adalah cepat, mudah, dan murah untuk mendapatkannya. Ini juga kelemahan mereka. Seperti yang dapat Anda bayangkan, lebih mudah untuk mengelabui sistem otomatis daripada yang dijalankan oleh manusia hidup. Itu seperti jika beberapa anak sekolah menengah berjalan ke DMV mengatakan dia adalah Barack Obama dan ingin mendapatkan ID yang dikeluarkan pemerintah. orang di meja akan melihatnya dan memanggil FBI (atau tempat sampah). Tetapi jika itu adalah robot yang bekerja di kios foto ID, ia mungkin beruntung. Dengan cara yang sama, phisher bisa mendapatkan "ID palsu" untuk situs web seperti Paypal, Amazon atau Facebook dengan menipu sistem validasi domain. Pada 2009, Dan Kaminsky menerbitkan contoh cara untuk scam CA untuk mendapatkan sertifikat itu akan membuat situs web phishing terlihat seperti koneksi aman dan sah. Bagi manusia, penipuan ini mudah dikenali. Tetapi validasi domain otomatis pada saat itu tidak memiliki pemeriksaan yang diperlukan untuk mencegah hal seperti ini.

Menanggapi kerentanan SSL dan sertifikat SSL yang divalidasi domain, industri telah memperkenalkan Validasi Diperpanjang sertifikat. Untuk mendapatkan sertifikat EV SSL, perusahaan atau organisasi Anda harus menjalani pemeriksaan ketat untuk memastikan bahwa itu dalam performa yang baik dengan pemerintah Anda dan berhak mengontrol domain yang Anda lamar untuk. Cek ini, antara lain, membutuhkan elemen manusia, dan dengan demikian memakan waktu lebih lama dan lebih mahal.

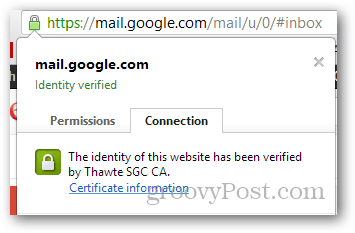

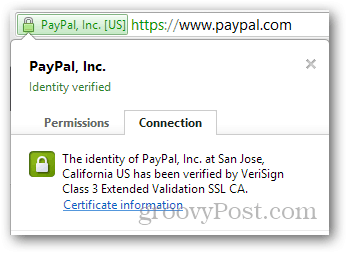

Di beberapa industri, sertifikat EV diperlukan. Namun bagi yang lain, manfaatnya hanya sejauh apa yang akan dikenali pengunjung Anda. Bagi pengunjung web sehari-hari, perbedaannya tidak kentara. Selain ikon gembok, bilah alamat berubah menjadi hijau dan menampilkan nama perusahaan Anda. Jika Anda mengklik untuk informasi lebih lanjut, Anda melihat bahwa identitas perusahaan telah diverifikasi, bukan hanya situs web.

Berikut ini contoh situs HTTPS normal:

Dan inilah contoh situs HTTPS sertifikat EV:

Tergantung pada industri Anda, sertifikat EV mungkin tidak sepadan. Plus, Anda harus menjadi bisnis atau organisasi untuk mendapatkannya. Meskipun perusahaan besar cenderung menuju sertifikasi EV, Anda akan melihat bahwa sebagian besar situs HTTPS masih menggunakan cita rasa non-EV. Jika itu cukup baik untuk Google, Facebook, dan Dropbox, mungkin itu cukup baik untuk Anda.

Satu hal lagi: ada opsi jalan tengah yang disebut organisasi divalidasi atau bisnis divalidasi sertifikasi. Ini adalah pemeriksaan yang lebih teliti daripada validasi domain otomatis, tetapi tidak sejauh memenuhi industri peraturan untuk sertifikat Validasi Diperpanjang (perhatikan bagaimana Validasi Diperpanjang dikapitalisasi dan “organisasi validasi ”bukan?). OV atau sertifikasi bisnis tervalidasi lebih mahal dan lebih lama, tetapi tidak akan memberi Anda bilah alamat hijau dan info terverifikasi identitas perusahaan. Terus terang, saya tidak bisa memikirkan alasan untuk membayar sertifikat OV. Jika Anda dapat memikirkannya, tolong beri tahu saya di komentar.

SSL bersama vs. SSL pribadi

Beberapa host web menawarkan layanan SSL bersama, yang seringkali lebih terjangkau daripada SSL pribadi. Selain harga, manfaat SSL yang dibagikan adalah Anda tidak perlu mendapatkan alamat IP pribadi atau host khusus. Kelemahannya adalah Anda tidak bisa menggunakan nama domain Anda sendiri. Alih-alih, bagian aman situs Anda akan berupa:

https://www.hostgator.com/~yourdomain/secure.php

Bandingkan dengan alamat SSL pribadi:

https://www.yourdomain.com/secure.php

Untuk situs yang menghadap publik, seperti situs e-commerce dan situs jejaring sosial, ini jelas membosankan, karena sepertinya Anda telah dialihkan dari situs utama. Tetapi untuk area yang biasanya tidak dilihat oleh masyarakat umum, seperti jeroan sistem email atau area administrator, maka SSL bersama mungkin merupakan kesepakatan yang bagus.

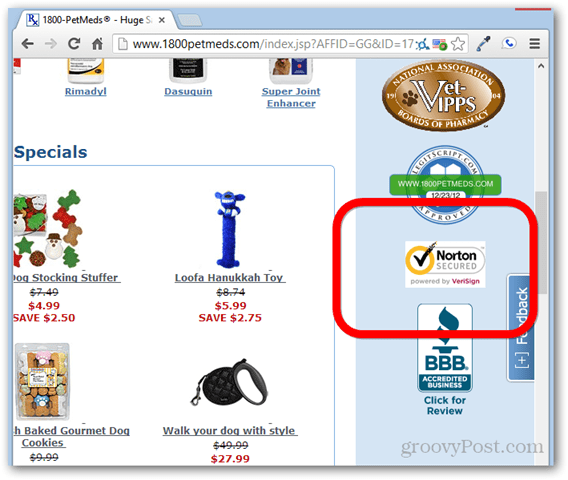

Segel Percaya

Banyak otoritas sertifikat membiarkan Anda menempatkan segel kepercayaan pada halaman web Anda setelah Anda mendaftar untuk salah satu sertifikat mereka. Ini memberikan informasi yang hampir sama dengan mengklik gembok di jendela browser, tetapi dengan visibilitas yang lebih tinggi. Termasuk segel kepercayaan tidak diperlukan, juga tidak memperkuat keamanan Anda, tetapi jika memberi pengunjung Anda fuzzies hangat mengetahui siapa yang mengeluarkan sertifikat SSL, tentu saja, membuangnya di sana.

Sertifikat SSL wildcard

Sertifikat SSL memverifikasi identitas satu domain. Jadi, jika Anda ingin memiliki HTTPS di banyak subdomaings — mis., Groovypost.com, mail.groovypost.com, dan answer.groovypost.com—Anda perlu membeli tiga sertifikat SSL yang berbeda. Pada titik tertentu, sertifikat SSL wildcard menjadi lebih ekonomis. Yaitu, satu sertifikat untuk mencakup satu domain dan semua subdomain, yaitu, * .groovypost.com.

Garansi

Tidak peduli seberapa lama reputasi perusahaan baik, ada kerentanan. Bahkan CA tepercaya dapat ditargetkan oleh peretas, sebagaimana dibuktikan oleh melanggar di VeriSign yang tidak dilaporkan pada tahun 2010. Selain itu, status CA pada daftar tepercaya dapat dengan cepat dicabut, seperti yang kita lihat dengan Snafu DigiNotar kembali pada tahun 2011. Banyak hal terjadi.

Untuk meredakan kegelisahan atas potensi tindakan acak dari pesta pora SSL, banyak CA sekarang menawarkan jaminan. Cakupan berkisar dari beberapa ribu dolar hingga lebih dari satu juta dolar dan termasuk kerugian yang diakibatkan oleh penyalahgunaan sertifikat Anda atau kecelakaan lain. Saya tidak tahu apakah jaminan ini benar-benar menambah nilai atau tidak, atau apakah ada orang yang berhasil memenangkan klaim. Tetapi mereka ada di sana untuk pertimbangan Anda.

Sertifikat SSL Gratis dan Sertifikat SSL yang Ditandatangani Sendiri

Ada dua jenis sertifikat SSL gratis yang tersedia. Yang ditandatangani sendiri, digunakan terutama untuk pengujian pribadi dan publik yang sepenuhnya menghadapi Sertifikat SSL yang dikeluarkan oleh Otoritas Sertifikasi yang valid. Berita baiknya adalah, pada tahun 2018, ada beberapa pilihan untuk mendapatkan 100% sertifikat SSL gratis yang valid dari keduanya SSL Gratis atau Mari Enkripsi. SSL untuk Bebas pada dasarnya adalah GUI untuk Mari Enkripsi API. Keuntungan dari situs SSL untuk Bebas adalah mudah digunakan karena memiliki GUI yang bagus. Namun, Mari Enkripsi baik karena Anda dapat mengotomatisasi sepenuhnya permintaan sertifikat SSL dari mereka. Ideal jika Anda memerlukan sertifikat SSL untuk beberapa situs web / server.

Sertifikat SSL yang ditandatangani sendiri gratis selamanya. Dengan sertifikat yang ditandatangani sendiri, Anda adalah CA Anda sendiri. Namun, karena Anda tidak termasuk CA tepercaya yang dibangun di browser web, pengunjung akan mendapat peringatan bahwa otoritas tidak dikenali oleh sistem operasi. Dengan demikian, benar-benar tidak ada jaminan bahwa Anda adalah orang yang Anda katakan (ini seperti menerbitkan ID foto untuk diri sendiri dan mencoba untuk menularkannya di toko minuman keras). Namun, manfaat dari sertifikat SSL yang ditandatangani sendiri adalah memungkinkannya enkripsi untuk lalu lintas web. Ini mungkin baik untuk penggunaan internal, di mana Anda dapat meminta staf Anda menambahkan organisasi Anda sebagai CA tepercaya untuk menyingkirkan pesan peringatan dan bekerja pada koneksi aman melalui Internet.

Untuk instruksi tentang pengaturan sertifikat SSL yang ditandatangani sendiri, lihat dokumentasi untuk OpenSSL. (Atau, jika ada permintaan yang cukup, saya akan menulis tutorial.)

Menginstal Sertifikat SSL

Setelah membeli sertifikat SSL, Anda harus menginstalnya di situs web. Host web yang baik akan menawarkan untuk melakukan ini untuk Anda. Beberapa bahkan mungkin pergi sejauh membelinya untuk Anda. Seringkali, ini adalah cara terbaik, karena menyederhanakan penagihan dan memastikan bahwa itu diatur dengan benar untuk server web Anda.

Namun, Anda selalu memiliki opsi untuk menginstal sertifikat SSL yang Anda beli sendiri. Jika Anda melakukannya, Anda mungkin ingin mulai berkonsultasi dengan basis pengetahuan host web Anda atau dengan membuka tiket helpdesk. Mereka akan mengarahkan Anda ke petunjuk terbaik untuk memasang sertifikat SSL Anda. Anda juga harus berkonsultasi dengan instruksi yang diberikan oleh CA. Ini akan memberi Anda panduan yang lebih baik daripada saran umum yang bisa saya berikan di sini.

Anda mungkin juga ingin memeriksa instruksi berikut untuk menginstal sertifikat SSL:

- Instal Sertifikat SSL dan Siapkan Domain di cPanel

- Cara menerapkan SSL di IIS (Windows Server)

- Enkripsi Apache SSL / TLS

Semua instruksi ini akan melibatkan pembuatan Permintaan Penandatanganan Sertifikat SSL (CSR). Faktanya, Anda membutuhkan CSR hanya untuk mendapatkan sertifikat SSL yang dikeluarkan. Sekali lagi, host web Anda dapat membantu Anda dengan ini. Untuk info DIY yang lebih spesifik tentang cara membuat CSR, lihat artikel ini dari DigiCert.

Pro dan Kontra dari HTTPS

Kami telah dengan kuat menetapkan pro dari HTTPS: keamanan, keamanan, keamanan. Ini tidak hanya mengurangi risiko pelanggaran data, tetapi juga menanamkan kepercayaan dan menambah reputasi situs web Anda. Pelanggan yang cerdas mungkin tidak akan repot mendaftar jika mereka melihat “ http://” di halaman login.

Namun, ada beberapa kontra untuk HTTPS. Mengingat perlunya HTTPS untuk jenis situs web tertentu, lebih masuk akal untuk menganggapnya sebagai "kontraiderations ”daripada negatif.

- HTTPS membutuhkan biaya. Sebagai permulaan, ada biaya untuk membeli dan memperbarui sertifikat SSL Anda untuk memastikan validitas tahun-ke-tahun. Tetapi ada juga "persyaratan sistem" tertentu untuk HTTPS, seperti alamat IP khusus atau paket hosting khusus, yang bisa lebih mahal daripada paket hosting bersama.

- HTTPS dapat memperlambat respons server. Ada dua masalah yang terkait dengan SSL / TLS yang mungkin memperlambat kecepatan memuat halaman Anda. Pertama, untuk mulai berkomunikasi dengan situs web Anda untuk pertama kalinya, browser pengguna harus masuk melalui proses jabat tangan, yang memantul kembali ke situs web otoritas sertifikat untuk memverifikasi sertifikat. Jika server web CA sedang lamban, maka akan ada penundaan dalam memuat halaman Anda. Ini sebagian besar di luar kendali Anda. Kedua, HTTPS menggunakan enkripsi, yang membutuhkan lebih banyak kekuatan pemrosesan. Ini dapat diatasi dengan mengoptimalkan konten Anda untuk bandwidth dan meningkatkan perangkat keras di server Anda. CloudFare memiliki posting blog yang bagus tentang bagaimana dan mengapa SSL mungkin memperlambat situs web Anda.

- HTTPS dapat memengaruhi upaya SEO Saat Anda beralih dari HTTP ke HTTPS; Anda pindah ke situs web baru. Sebagai contoh, https://www.groovypost.com tidak akan sama dengan http://www.groovypost.com. Penting untuk memastikan bahwa Anda telah mengarahkan ulang tautan lama Anda dan menulis aturan yang sesuai di bawah kap server Anda untuk menghindari kehilangan jus tautan yang berharga.

- Konten campuran dapat melempar bendera kuning. Untuk beberapa browser, jika Anda memiliki bagian utama halaman web dimuat dari HTTPS, tetapi gambar dan elemen lainnya (seperti stylesheet atau skrip) diambil dari URL HTTP, maka popup akan muncul peringatan bahwa halaman tersebut termasuk tidak aman kandungan. Tentu saja memiliki beberapa konten aman lebih baik daripada tidak memilikinya, meskipun yang terakhir tidak menghasilkan popup. Namun tetap saja, mungkin bermanfaat untuk memastikan bahwa Anda tidak memiliki "konten campuran" di halaman Anda.

- Terkadang lebih mudah untuk mendapatkan prosesor pembayaran pihak ketiga. Tidak ada salahnya membiarkan Google Checkout, Paypal atau Checkout oleh Amazon menangani pembayaran Anda. Jika semua hal di atas tampaknya terlalu banyak untuk diperjuangkan, Anda dapat membiarkan pelanggan Anda bertukar informasi pembayaran di situs aman Paypal atau situs aman Google dan menyelamatkan diri dari masalah.

Ada pertanyaan atau komentar lain tentang HTTPS dan sertifikat SSL / TLS? Biarkan saya mendengarnya di komentar.